Angriffe gegen digitale Signaturen

Bevor wir drei Klassen von Angriffen gegen digitale Signaturen erwähnen, diskutieren wir, wie Verschlüsselung und Signierung zusammen benutzt werden können. Dabei bieten sich prinzipiell zwei Möglichkeiten an:

- Erst signieren, dann verschlüsseln.

- Erst verschlüsseln, dann signieren.

Der zweite Ansatz besitzt ein Problem. Wenn ein Angreifer das Paar von verschlüsselter Botschaft und Signatur abfängt, dann kann er die verschlüsselte Botschaft mit seiner eigenen Signatur versehen und das Paar aus verschlüsselter Botschaft und neuer Signatur weiterleiten. Der ursprüngliche Empfänger wird dann die empfangene Nachricht als von Angreifer signiert ansehen und denken, dass die Nachricht vom Angreifer stammt. Es sollte also immer erst signiert und dann verschlüsselt werden.

Wir unterscheiden nun zwischen den folgenden drei Klassen von Angriffen:

- Key Only Attack.

Der Angreifer kennt nur den öffentlichen Schlüssel des Unterschreibers.

- Known Signature Attack.

Der Angreifer kennt den öffentlichen Schlüssel sowie einige Nachricht/Unterschrift-Paare, also  für

für  .

.

- Chosen Message Attack.

Der Angreifer kennt zu von ihm gewählten Nachrichten  die entsprechenden Unterschriften

die entsprechenden Unterschriften  .

.

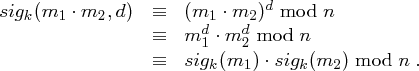

Ein Signaturangriff ist erfolgreich, wenn der Angreifer eine gültige fremde Unterschrift unter eine beliebige Nachricht setzen kann. Das RSA-System ist nicht ganz sicher gegen einen Known Signature Attack. Zwar kann ein Angreifer nicht ohne weiteres beliebige Nachrichten mit einer fremden Unterschrift signieren, aber er kann das Produkt zweier fremder Nachrichten signieren: Nehmen wir an, der Angreifer kennt die Paare  und

und  . Dann ist

. Dann ist

Im Allgemeinen ist jedoch das Produkt zweier Nachrichten nicht wieder eine sinnvolle Nachricht. Jedoch sieht es für den Empfänger der so signierten Nachricht tatsächlich so aus, als ob die Nachricht vom legalen Versender stammt. Vermeiden kann man diese Unsicherheit, indem man statt der Nachricht  die Nachricht

die Nachricht  (Komposition) signiert, denn das Produkt zweier Zahlen der Form

(Komposition) signiert, denn das Produkt zweier Zahlen der Form  oder das Inverse hat im Allgemeinen nicht wieder diese Form.

oder das Inverse hat im Allgemeinen nicht wieder diese Form.

für

für  .

. die entsprechenden Unterschriften

die entsprechenden Unterschriften  .

. und

und  . Dann ist

. Dann ist

die Nachricht

die Nachricht  (Komposition) signiert, denn das Produkt zweier Zahlen der Form

(Komposition) signiert, denn das Produkt zweier Zahlen der Form  oder das Inverse hat im Allgemeinen nicht wieder diese Form.

oder das Inverse hat im Allgemeinen nicht wieder diese Form.