Seien

gegeben. Gemäß der Rekursion

gegeben. Gemäß der Rekursion| Perfekte Sicherheit | DES |

Als es die ersten Computer gab, erkannte man, dass die bisher benutzten Verfahren keine ausreichende Sicherheit mehr bieten. Man wollte computergestützte, komplexere Verfahren entwickeln. Bis dahin war wenig über Kryptographie bekannt, da international wenig Forschung auf diesem Gebiet betrieben wurde.

In den Siebziger Jahren wurde von IBM im Auftrag der NSA der "Data Encryption Standard" (DES) entwickelt. DES benutzt vor allem Techniken der Permutation und Substitution. Obwohl DES wegen möglicher Brute-Force-Angriffe nicht mehr als sicher angesehen werden kann, war er zu damaliger Zeit ein Meilenstein im Bereich der Kryptographie, die er nachhaltig beeinflusst hat. Weil sich die verwendeten Techniken in DES bewährt haben, bauen viele Algorithmen auf ihm auf.

Eines dieser Verfahren ist der "Advanced Encryption Standard" (AES). Das National Institute of Standards and Technology der USA hat 1997 einen Wettbewerb ausgeschrieben, um einen Nachfolger für den damaligen, nicht mehr gegen alle Angriffe sicheren Verschlüsselungsstandard DES zu finden. Dieser Wettbewerb endete am 2.10.2000 damit, dass das Verfahren Rijndael zum Sieger und damit zum neuen Verschlüsselungsstandard erklärt wurde.

Eine weitere wichtige Entwicklung in der computergestützten Kryptographie ist das Public-Key-Verfahren RSA. Anders als bei DES basiert die Sicherheit dieses Verfahrens auf der Tatsache, dass Faktorisierung, das heißt das Zerlegen einer gegebenen Zahl in ihre Primfaktoren, algorithmisch schwer zu lösen ist, sodass dies für große Zahlen selbst unter Aufwendung aller verfügbaren Ressourcen nicht in vertretbarer Zeit möglich ist.

Aufgabe 1

Seien  gegeben. Gemäß der Rekursion

gegeben. Gemäß der Rekursion

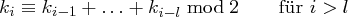

und  für

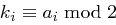

für  ist eine beliebig lange

ist eine beliebig lange  -Schlüsselfolge

-Schlüsselfolge  definiert.

definiert.