Safety/Security Co-Design for Automotive CAN Buses

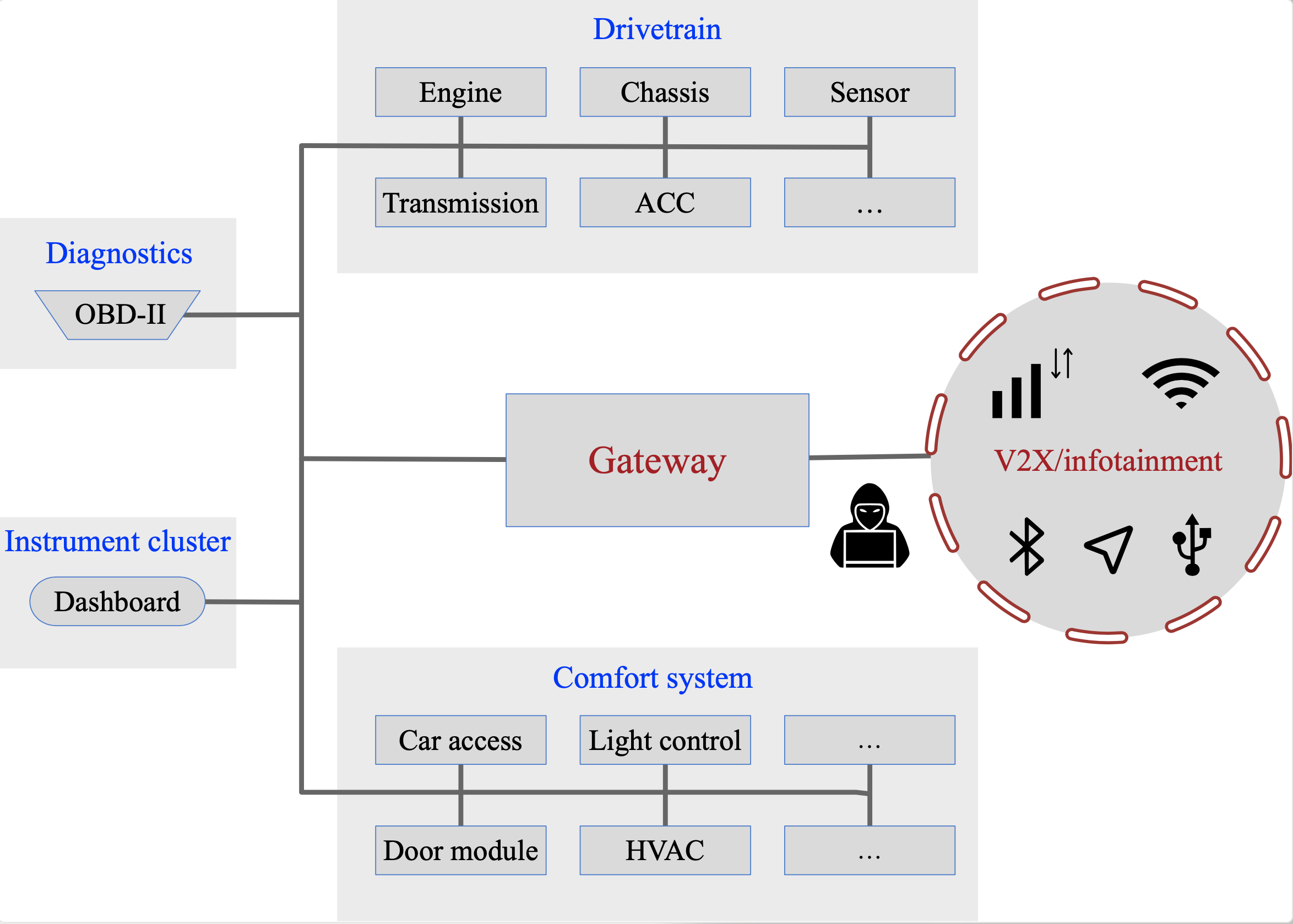

Die Automobilindustrie verlässt sich in hohem Maße auf das Controller Area Network (CAN) aufgrund seiner geringen Kosten und Robustheit. Mit zunehmender Konnektivität der Fahrzeuge werden CAN-Busse jedoch anfälliger für Cyberangriffe wie Spoofing, Sning, Replay und Denial of Service (DoS), was sowohl die Sicherheit als auch die (Cyber-)Security beeinträchtigt.

Die meisten bestehenden Versuche, CAN-Busse zu sichern, erfordern Änderungen an der Hardware oder dem Protokoll, was die Kosten erhöht und die Implementierung erschwert, oder sie verwenden Sicherheitsschemata, die sich negativ auf das Zeitverhalten und die Sicherheit der Fahrgäste und anderer Verkehrsteilnehmer auswirken. Insbesondere das Anbringen eines langen Authentifizierungs-Tags kann die Größe der Nutzlast erheblich erhöhen. Folglich müssen für jede Nachricht mehrere CAN-Frames (statt nur einem) gesendet werden, was zusätzliche Verzögerungen mit sich bringt und möglicherweise zu Terminüberschreitungen führt.

|

|